Apple Security: In iOS 14.4 geht es nur um die Sicherheit

Das Update auf iOS 14.4 und iPadOS 14.4 ist ein reines Sicherheitsupdate. Eine Seltenheit bei Apple und definitiv einen zweiten Blick wert.

Es geschieht selten: Apple hat ein Update für iPhones und iPads veröffentlicht, in dem es nur um die Sicherheit geht. In iOS 14.4 und iPadOS 14.4 stellt Apple sicher, dass einige Angriffsvektoren in der Software geschlossen werden.

Apple hat nebst den Release Notes keinerlei Informationen veröffentlicht. Laut dem Branchendienst TechCrunch sei Googles Security Team, Project Zero, davon überzeugt, dass mindestens eine Sicherheitslücke von Hackern «aktiv ausgenutzt werden könnte». Es ist aber nicht bekannt, ob diese möglichen Angriffe jeden User eines iPhones oder eines iPads betreffen, oder nur eine bestimmte Gruppe oder Software Version. Aber Apple sieht die Fixes als wichtig genug an, sie in einem separaten Update zu adressieren.

Manuelles Update auf dem iPad oder iPhone: So geht's

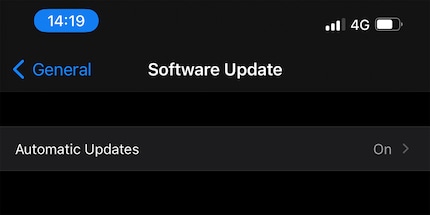

Apple hat eine Update Policy wie kein anderes Unternehmen. Updates werden global ausgerollt, sprich wenn sie in den USA veröffentlicht werden, dann sind sie auch in der Schweiz, Frankreich und der Demokratischen Republik Südsudan sowie allen anderen Ländern der Welt zum Download bereit. Selbst wenn das Update sich in der Regel von selbst über Nacht installiert, sofern du diese Option nicht ausgeschaltet hast, lohnt es sich im Falle eines Security Updates, dein Gerät manuell zu aktualisieren. Im Guide wird der Begriff «iPhone» stellvertretend für «iPhone oder iPad» oder «von Apple hergestelltes, portables Smart Device mit iOS oder iPadOS» verwendet.

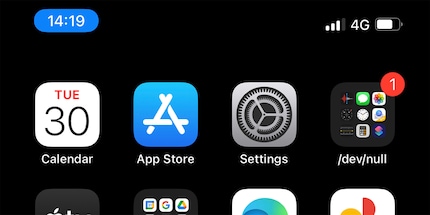

- Geh auf die Settings deines iPhones

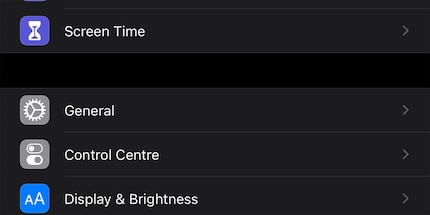

- Tippe auf «General»

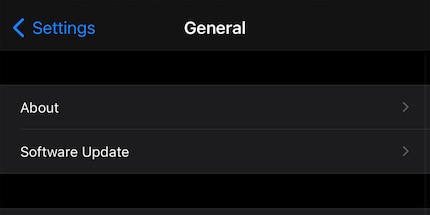

- «Software Update»

- Dein iPhone checkt jetzt, ob da ein Update vorhanden ist und lädt es runter

- Warte

- Installiere es

- Dein iPhone startet neu

- Fertig

CVE: Die Bedrohung im Detail

Spannend in den Release Notes zum Update ist, dass Apple nicht einfach nur sagt «Haben Sicherheits-Updates gemacht», wie das durchaus möglich und gestattet ist, sondern geben sogenannte CVE-Nummern an. CVE steht für Common Vulnerabilities und Exposures, also generelle Verwundbarkeiten und Punkte, die ausgenutzt werden können. Eine CVE-Nummer hat immer eine Jahreszahl und dann eine fortlaufende vier- oder fünfstellige Nummer. Also die 4288. Schwachstelle, die im Jahr 2015 entdeckt wurde, heisst CVE-2015-4288. Einige besonders schlimme Schwachstellen haben einen eigenen Spitznamen erhalten, darunter CVE-2014-6271, die besser als «Shellshock» bekannt ist. Schwachstellen, mit oder ohne CVE-Nummer, werden im Fachjargon «Vulnerabilities» genannt.

Die Datenbank der CVE-Nummern wird vom Non-Profit Mitre Corporation administriert. Andere Datenbanken wie die VulDB listen dieselben Vulnerabilities auf, sind aber unter Umständen etwas übersichtlicher. Zusätzliche Details werden oft auf den Seiten der Entdecker veröffentlicht. Dies geschieht oft in Absprache mit dem Hersteller der verwundbaren Software. Im Rahmen dieser sogenannten Responsible Disclosure gibt die Entdeckerin der Schwachstelle dem Hersteller Zeit, die Lücken im Programm zu stopfen bevor sie öffentlich bekannt wird. So wollen Sicherheitsforscher und White Hat Hacker – also Hacker, die neugierig aber keine Verbrecher sind – den Schaden minimieren, den ihre Entdeckung anrichten könnte. Ausserdem kassieren sie manchmal ein Kopfgeld, eine sogenannte «Bug Bounty», das auf Schwachstellen ausgesetzt wird.

Jede CVE-Nummer hat eine «Wie schlimm ist es?»-Zahl zwischen 1 und 10, der sogenannte CVSS Score, der dem Common Vulnerability Scoring System folgt. Der Score setzt sich zusammen aus folgenden Einzelwerten:

- Angriffsvektor: Wo muss die Angreiferin sein? Ist die Attacke über das Internet ausführbar oder muss sie das Gerät physisch in der Hand halten?

- Komplexität: Wie kompliziert ist der Angriff auszuführen?

- Privilegien: Braucht die Angreiferin Zugriff auf etwas? Administratorenrechte? Oder kann sie den Angriff einfach so ausführen?

- User Interaction: Muss das Opfer mit der Software oder der Hardware interagieren, damit der Angriff zum Erfolg wird?

- Confidentiality: Wie vertraulich sind die Daten, auf die eine Angreiferin Zugang hat, wenn der Angriff erfolgreich ist?

- Integrity: Wie vertrauenswürdig sind die Daten nach dem Angriff noch?

- Availability: Wie gut ist eine Software oder Hardware während oder nach des Angriffs noch nutzbar?

Apple listet in den Release Notes 53 CVE-Nummern. Apple hat sich diesen Schwachstellen angenommen und repariert. Sprich: Wenn in den Release Notes von «A remote attacker may be able to cause a denial of service» (CVE-2021-1764, entdeckt von @m00nbsd) – Ein Angreifer ausserhalb des Netzwerks könnte fähig sein, einen Denial-of-Service-Angriff auszuführen – gesprochen wird, dann bedeutet das, dass es mit dem Update, das Apple ausspielt, behoben ist.

So. Fertig. Mach deine Updates regelmässig und du hast weniger Sorgen im Alltag.

Journalist. Autor. Hacker. Ich bin Geschichtenerzähler und suche Grenzen, Geheimnisse und Tabus. Ich dokumentiere die Welt, schwarz auf weiss. Nicht, weil ich kann, sondern weil ich nicht anders kann.

Vom neuen iPhone bis zur Auferstehung der Mode aus den 80er-Jahren. Die Redaktion ordnet ein.

Alle anzeigen