Adieu Passwörter: Was sind eigentlich Passkeys?

Die FIDO-Alliance hat zusammen mit Google die sogenannte «Passkey»-Technologie entwickelt. Damit sollen Passwörter abgeschafft und Logins zwar bequemer, aber trotzdem sicherer gemacht werden. Aber wie genau funktioniert das?

Das Thema «Passkeys» ist aktuell in aller Munde. Diese Technologie wurde von der FIDO-Alliance entwickelt, der viele «Big Player» im Tech-Business angehören. Darunter etwa Google, Microsoft, Apple oder Amazon. FIDO ist eine Abkürzung und bedeutet «Fast Identity Online» – also schnelle Online-Identifizierung. Die Idee hinter Passkeys ist, dass du Zugang zu all deinen Online-Konten im Netz hast, ohne dass du dich jedes Mal mit Benutzernamen und Passwort einloggst. Ganz zu schweigen von einer mühseligen Zwei-Faktor-Authentifizierung (2FA).

Stattdessen kannst du dich auf deinem Handy oder Laptop authentifizieren – auch per Gesichtserkennung oder Fingerabdruck. Danach wirst du automatisch angemeldet. Du benötigst theoretisch also gar keine Passwörter mehr. Das geht schneller und ist bequemer als mit Passwort und 2FA. Plus: Es ist sicherer. Wie das?

Was sind Passkeys und wie funktionieren sie?

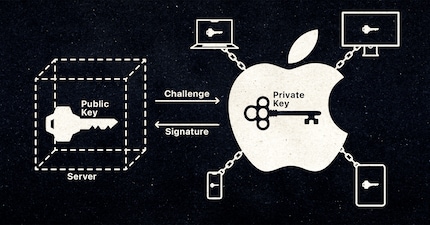

Der Name sagt im Prinzip schon, was Passkeys eigentlich sind. Nämlich Schlüssel, um irgendwo rein oder vorbei zu kommen (engl. to pass = vorbeikommen, bestehen, keys = Schlüssel). Genauer gesagt: ein Schlüsselpaar. Die eine Hälfte besteht aus einem öffentlichen Schlüssel, der zur Speicherung auf dem Webserver der Webseite oder des Services gespeichert ist. Die andere Hälfte besteht aus dem privaten, asymmetrischen Krypto-Schlüssel. Einfach gesagt kannst du ihn dir wie eine sehr lange, vollkommen zufällig generierte Abfolge von Zeichen vorstellen. Dieser private Schlüssel wird dann auf einem Gerät deiner Wahl gespeichert. Beispielsweise auf deinem Smartphone oder Laptop. Niemand erfährt je, wie er sich genau zusammensetzt. Auch nicht, wenn du dich damit irgendwo anmeldest.

Denn anders als bei der Passwort-Abfrage bist nicht du es, der dein Passwort dort hinschickt, wo du dich einloggen willst. Es läuft genau umgekehrt ab: Der Online-Dienst – zum Beispiel dein Google-Account – ist es, der eine Anfrage auf das Gerät schickt, auf dem dein privater Schlüssel gespeichert ist. Die sogenannte «Challenge». Die muss der Authentifikator auf deinem Gerät lösen.

Hat der Authentifikator das getan, sendet er die gelöste Challenge zurück an den Online-Dienst. Dieser entscheidet nun mittels des öffentlichen Schlüssels: «Die Aufgabe wurde korrekt gelöst, also hatte der Empfänger den korrekten Schlüssel. Er darf passieren». Damit hast du quasi bewiesen, dass du die oder der bist, für die oder den du dich ausgibst und den Schlüssel besitzt, ohne aber zu verraten, wie genau dein privater Schlüssel zusammengesetzt ist.

Was der Authentifikator auf deinem Gerät genau ist, kannst du selber festlegen. Zum Beispiel ein Master-Passwort. Eine PIN. Ein Muster auf dem Touchpad deines Smartphones. Oder auch einfach dein Fingerabdruck oder die Gesichtserkennung. Je nachdem halt, was das Gerät, auf dem der Schlüssel gespeichert ist, unterstützt.

Die Basis für Passkeys: FIDO2

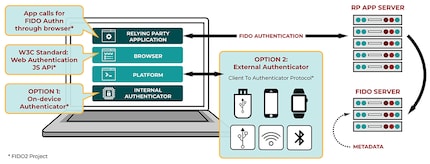

Passkeys sind eine Erweiterung von FIDO2. Vielleicht hast du davon schon gehört. FIDO2 wurde ebenfalls von der FIDO-Alliance und dem World Wide Web Consortium (W3C) entwickelt. Es besteht aus zwei «Zutaten»:

- dem «Client to Authenticator Protocol» (CTAP2).

- dem «WebAuthentication standard API» (WebAuthn).

CTAP2 sorgt vereinfacht gesagt dafür, dass der Hardware-Authentifikator – zum Beispiel ein Security-Token à la Yubikey – und der Browser sicher miteinander kommunizieren können. CTAP2 unterstützt dabei USB, Bluetooth und NFC. Das schränkt den privaten Schlüssel auf ein Gerät ein. Dazu komme ich gleich.

WebAuthn ist derweil eine Schnittstelle, die für die Kommunikation zwischen einem Authentifikator und dem Online-Dienst, an dem du dich anmelden willst, zuständig ist. Unterstützt ein Online-Dienst Webauthn, kannst du dich mit dem oben erklärten Schlüsselprinzip anmelden.

Quelle: FIDO-Alliance

Ursprünglich wollte die FIDO-Alliance bereits mit FIDO2 das klassische Passwort in Rente schicken. Allerdings hatten sie das Problem, dass der private Schlüssel bei FIDO2 eben fest an ein bestimmtes Gerät gebunden war. Für Anwenderinnen und Anwender war das Prinzip allerdings wenig bequem: Wenn du nämlich mehrere Geräte hast, die du als Authentifikator benutzen willst – zum Beispiel ein privates und ein geschäftliches Smartphone – musst du jedes der Geräte separat mit jedem einzelnen Dienst verknüpfen. Jedes Gerät bekommt einen eigenen privaten Schlüssel. Hast du nur ein Gerät verknüpft, dass du nicht bei dir hast, gibt es keine Möglichkeit, dich einzuloggen. Das klassische Passwortsystem war bequemer. Darum entwickelte die FIDO-Alliance den Standard zu Passkeys weiter. Am Prinzip änderte sich nichts. Der einzige Unterschied ist, dass sich bei Passkeys der private Schlüssel zwischen mehreren Geräten synchronisieren lässt.

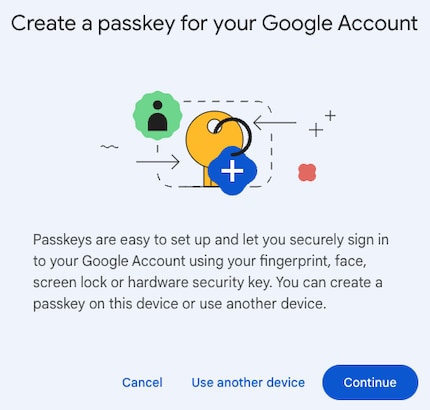

Ein Beispiel aus der Praxis: Apple

Apple etwa hat Passkeys in ihren Schlüsselbund implementiert (seit macOS Ventura sowie iOS/iPadOS 16). Wenn du bei einem Dienst, zum Beispiel deinem Google-Account, den Login per Passkey aktiviert hast, funktioniert das Einloggen sowohl an deinem Mac, deinem iPhone oder deinem iPad – vorausgesetzt, du nutzt für alle Apple-Geräte die gleiche Apple-ID. Sobald du also deinen Mac mit dem Passwort gestartet hast, ist der private Schlüssel aktiv.

Quelle: Florian Bodoky

Beim iPhone kann der Authentifikator auch die Gesichtserkennung sein – hast du diese beim Entsperren deines iPhones hinter dich gebracht, kannst du dich fortan passwortlos im Browser deines Smartphones bei Google anmelden. Smartphones – ganz egal ob Android (ab Android 9) oder iOS – bieten zudem noch eine zusätzliche Funktion.

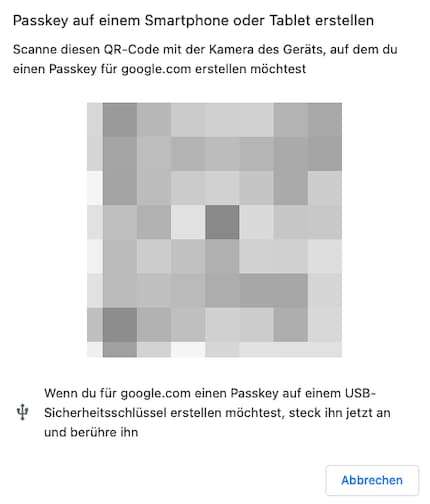

Quelle: Florian Bodoky

Du kannst sie als Authentifikator-Gerät nutzen, um dich an einem fremden Gerät einzuloggen. Bist du zum Beispiel bei einem Freund zu Hause und willst dich an dessen PC bei deinem Google-Account anmelden, funktioniert das über den Authentifikator auf deinem Phone (weil da ja der private Schlüssel gespeichert ist).

Quelle: Kolide

Wie du Passkeys bei Diensten oder Geräten konkret aktivierst, erklären die Hersteller ganz einfach Schritt für Schritt. Ich verlinke dir hier die Anleitungen von Apple, Google und Microsoft. Mit einer kurzen Google-Suche findest du aber auch die Anleitung für andere Anbieter.

Wo liegen die Unterschiede zu Passwörtern?

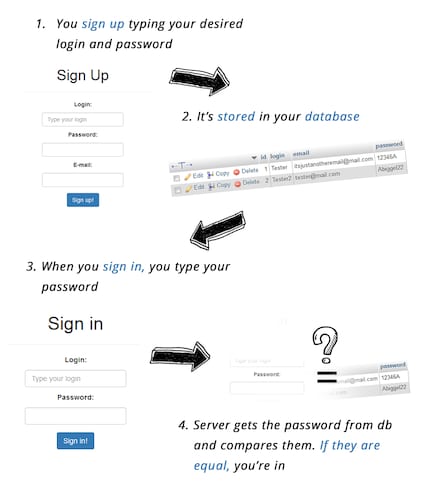

Passkeys und Passwörter haben einen komplett anderen Ansatz. Während Passkeys wie oben beschrieben funktionieren, sind Passwörter in den Datenbanken der jeweiligen Dienste gespeichert, wenn auch verschlüsselt. Gibst du das Passwort zusammen mit dem Benutzernamen ein, vergleicht der Online-Dienst diese Angaben. Sind diese identisch, erhältst du Zugang.

Quelle: DigiCert

Die Schwächen dieses Systems liegen auf der Hand. Es bedarf nämlich keines Beweises, dass «du» tatsächlich du bist. Jede und jeder, der dein Passwort und deinen Benutzernamen kennt, kann sich Zugang zu deinem Account verschaffen. Dies kann sehr schnell passieren – über Phishing, Scam-Anrufe oder auch über einen Hack beim Online-Dienst können deine Passwörter in falsche Hände geraten. Dabei lassen Cyberkriminelle nichts unversucht. Die gefälschten Mails in schlechtem Deutsch sind passé – Phishing-Mails werden immer besser und leiten dich gar auf genau nachgebaute Websites von staatlichen Institutionen oder Schweizer Firmen weiter. Gemäss Microsoft gibt es weltweit 579 Passwort-Attacken pro Sekunde, das sind 18 Milliarden im Jahr.

Quelle: NCSC

Auch, dass deine Daten ohne dein Zutun im Netz landen – passiert gar nicht so selten, wie du denkst. So hat Trend Micro letztes Jahr eine Studie zu Cyberattacken auf Unternehmen veröffentlicht. Gemäss dieser sind 88 Prozent aller befragten Firmen Opfer von Cyberattacken geworden, die einen Verlust oder Diebstahl von Kundendaten zur Folge hatten.

Da dein privater Schlüssel bei Passkeys nie übermittelt wird, kann er auch nicht abgefangen oder beim Online-Dienst gestohlen werden.

Ausserdem sind Passwörter viel aufwändiger in der Verwaltung: Du solltest bei allen Diensten unterschiedliche Passwörter verwenden, ansonsten können Cyberkriminelle gleich mehrere deiner Konten hacken, wenn sie nur ein Passwort geklaut haben. Passwörter sollten nicht zu einfach sein – bei Passwörtern wie «Test1234» reicht schon eine Bruteforce-Attacke, um es zu knacken. Damit du dir die vielen Passwörter auch merken kannst, brauchst du einen Passwort-Manager.

Oder aber du aktivierst das Zwei-Faktor-Authentifizierungsverfahren. Dort bestätigst du mit einer Authentifizierungs-App oder per SMS-Code, dass du auch wirklich du bist. Dies ist ziemlich umständlich und teilweise auch fehleranfällig. Gibst du zum Beispiel den 2FA-Code falsch ein, musst du das Prozedere wiederholen. Passkeys lösen also nicht nur das Problem mangelnder Sicherheit. Sie vereinfachen und beschleunigen auch die Anmeldeverfahren bei Online-Diensten.

Welche Dienste unterstützen Passkeys?

Die bekanntesten Firmen, welche die Passkey-Technologie unterstützen, sind Google, Microsoft oder Apple. Es gibt aber noch zahlreiche andere. Vermutlich kommen noch einige dazu, während ich diesen Artikel schreibe. Es gibt im Web das Passkeys-Directory, das ich dir empfehlen kann. Das ist ein öffentliches Register, wo Dienste drinstehen, die Passkeys bereits unterstützen. Zudem kannst du dort deinem Lieblingsdienst voten, falls er Passkeys noch nicht unterstützt. Dieser weiss dann: Hey, da sind Leute, die möchten, dass wir Passkeys integrieren. Wer weiss? Vielleicht auch digitec und Galaxus.

Titelbild: Shutterstock

Seit ich herausgefunden habe, wie man bei der ISDN-Card beide Telefonkanäle für eine grössere Bandbreite aktivieren kann, bastle ich an digitalen Netzwerken herum. Seit ich sprechen kann, an analogen. Wahl-Winterthurer mit rotblauem Herzen.

Interessantes aus der Welt der Produkte, Blicke hinter die Kulissen von Herstellern und Portraits von interessanten Menschen.

Alle anzeigen